美国官员周四正式指责俄罗斯支持美国近期历史上最严重的间谍攻击之一,并对俄罗斯实施制裁,以惩罚俄罗斯的这一行为以及近期的其他行动。

在一个联合咨询美国国家安全局、联邦调查局和网络安全和信息安全局表示,俄罗斯对外情报局(简称SVR)实施了此次行动供应链的攻击来自德克萨斯州奥斯汀的SolarWinds网络管理软件的客户。

这次行动感染了太阳风公司的软件构建和分配系统,并利用它推送后门更新约18000客户.黑客随后向大约10个美国联邦机构和大约100个私人组织发送了后续载荷。除了对SolarWinds供应链的攻击,黑客还使用了密码猜测和其他技术来破坏网络。

在这次大规模行动曝光后,微软总裁布拉德·史密斯称其为“鲁莽行为美国国家安全局网络安全主任罗布·乔伊斯星期四在与记者的电话会议上重申了这一评估,即这次行动超出了政府间谍活动的既定规范。乔伊斯说:“我们观察到的绝对是间谍活动。“但令人担忧的是,从这个平台,从他们获得的广泛可用性来看,他们有机会做其他事情,这是我们不能容忍的,这就是为什么美国政府要增加成本,并阻止这些活动。”

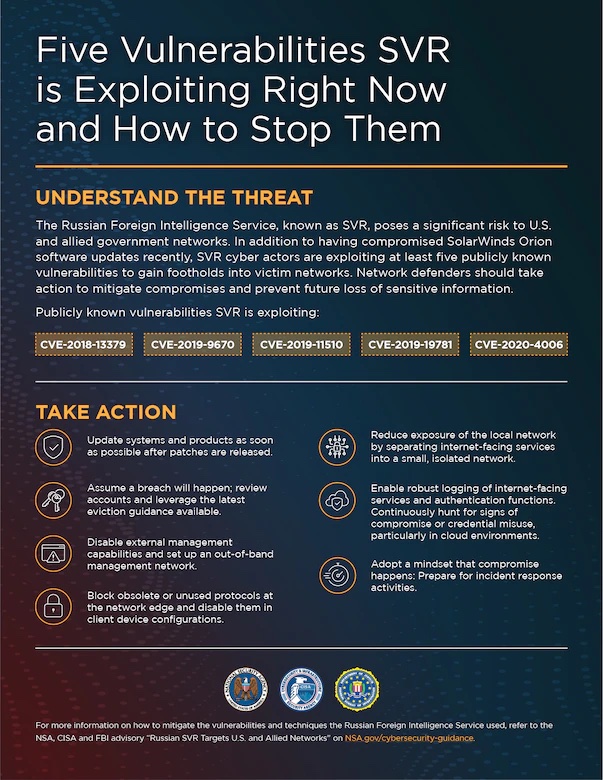

周四的联合咨询称,svr支持的黑客是最近针对COVID-19研究设施的其他活动的幕后黑手,都是通过使用被称为both的恶意软件感染它们WellMess和WellMail通过利用VMware软件存在严重漏洞.该报告接着说,俄罗斯情报机构正在继续其行动,部分是针对尚未修补以下五个关键漏洞中的一个的网络。包括VMware漏洞在内,它们是:

- CVE-2018-13379 Fortinet FortiGate VPN

- CVE-2019-9670 Synacor Zimbra协作套件

- CVE-2019-11510脉冲连接安全VPN

- CVE-2019-19781 Citrix应用交付控制器和网关

- CVE-2020-4006 VMware Workspace ONE Access

“缓解这些漏洞至关重要,因为美国及其盟国的网络不断被俄罗斯国家支持的网络行为者扫描、瞄准和利用,”该报告称。它接着说,“NSA、CISA和FBI强烈鼓励所有网络安全利益相关者检查他们的网络,寻找与所有五个漏洞和咨询中详细描述的技术相关的妥协指标,并紧急实施相关的缓解措施。”

VPN提供商Pulse的一位代表指出,CVE-2019-11510的补丁于2019年4月发布。“按照Pulse Secure当时发布的安全咨询中的说明进行操作的客户已经适当地保护了他们的系统,减轻了威胁。”FortiNet最近几周还指出,它在2019年5月修补了CVE-2018-13379。其他受影响硬件和软件的制造商也发布了修复程序。

与此同时,美国财政部实施制裁以报复它所说的“俄罗斯联邦政府的侵略性和有害活动”。这些措施包括对俄罗斯主权债务的新禁令,以及对六家总部位于俄罗斯的公司的制裁。美国财政部称,这些公司“支持俄罗斯情报部门针对美国开展恶意网络活动”。

这些公司是:

- ERA Technopolis是由俄罗斯国防部运营的研究中心,旨在将俄罗斯技术部门的人员和专业知识转移到该国军方使用的技术开发中。ERA技术城为俄罗斯主要情报总局(GRU)提供支持,该机构负责进攻性网络和信息作战。

- Pasit是一家总部位于俄罗斯的信息技术公司,该公司进行了支持SVR恶意网络行动的研究和开发。

- SVA是一家俄罗斯国有研究机构,专门研究位于该国的先进信息安全系统。SVA为支持SVR的恶意网络行动进行了研究和开发。

- Neobit是一家总部位于俄罗斯圣彼得堡的IT安全公司,其客户包括俄罗斯国防部、SVR和俄罗斯联邦安全局。Neobit进行了研究和开发,以支持FSB、GRU和SVR进行的网络行动。

- AST是一家俄罗斯IT安全公司,其客户包括俄罗斯国防部、SVR和FSB。AST为FSB、GRU和SVR的网络行动提供技术支持。

- Positive Technologies是一家俄罗斯IT安全公司,为包括FSB在内的俄罗斯政府客户提供支持。Positive Technologies为俄罗斯企业、外国政府和国际公司提供计算机网络安全解决方案,并为FSB和GRU举办招聘活动。

乔伊斯在谈到这六家公司时说:“他们被召回的原因是,他们是俄罗斯对外情报局执行的行动中不可或缺的一部分和参与者。”“我们的希望是,通过拒绝这些公司对SVR的支持,我们可以影响他们在世界各地,尤其是美国,投放一些恶意活动的能力。”

俄罗斯政府官员坚决否认参与了“太阳风”的活动。

美国财政部周四发布的报告除了将“太阳风”的行动归咎于俄罗斯政府外,还表示SVR是2020年8月俄罗斯反对派领导人阿列克谢·纳瓦尔尼(Aleksey Navalny)被化学武器毒杀、针对俄罗斯记者和其他公开批评克里姆林宫的人,以及盗窃“红队工具”(使用漏洞和其他攻击工具模拟网络攻击)的幕后黑手。

“红队工具”的说法很可能与FireEye的攻击性工具有关,FireEye是一家安全公司,在发现太阳风攻击后,首先发现了它网络被攻破. 美国财政部接着表示,俄罗斯政府“培养和招募犯罪黑客”,以美国机构为目标。一个被称为邪恶公司(Evil Corp.)的组织批准在2019年。同年,联邦检察官起诉了邪恶集团的大头目马克西姆·v·雅库贝茨(Maksim V. Yakubets)发布了500万美元的赏金,希望提供任何有助于逮捕或定罪他的信息。尽管被制裁和正式归咎于俄罗斯所掩盖,但从周四的声明中最重要的一点是,SVR的行动仍在进行,目前正在利用上面提到的漏洞。研究人员周四说他们看到了互联网扫描,旨在识别尚未修补Fortinet漏洞的服务器,该公司在2019年修复了该漏洞。对其他漏洞的扫描也可能正在进行中。

从168.63.249.142()检测到大规模扫描活动,针对易受未经身份验证的任意文件读取(CVE-2018-13379)攻击的Fortinet VPN服务器,导致明文泄露用户名和密码。# threatintelpic.twitter.com/heH9jxhmyS

—Bad Packets (@bad_packets)2021年4月15日

管理网络的人,特别是那些还没有修补五个漏洞之一的人,应该阅读最新中钢协警报,其中提供了有关正在进行的黑客活动的大量技术细节,以及检测和减轻攻击的方法。

你必须登录或创建帐户置评。