团队先进的黑客利用不少于11在运动,使用9个月零日漏洞破坏网站感染完全修补设备运行Windows, iOS和谷歌的Android研究员说。

使用新颖的剥削和模糊技术,掌握广泛的漏洞类型,和一个复杂的基础设施,利用四个零日2020年2月。黑客连锁在一起的能力多利用破坏完全修补Windows和谷歌的Android设备领导成员Project Zero和威胁分析组调用组“尖端”。没有结束

周四,Project Zero研究员玛迪斯通表示,在接下来的八个月2月袭击,同样的七国集团利用更多的未知的漏洞,这时间也居住在iOS。2月份一样,交付的黑客利用通过百攻击,妥协经常光顾的网站感兴趣的目标,并添加代码的设备上安装恶意软件。

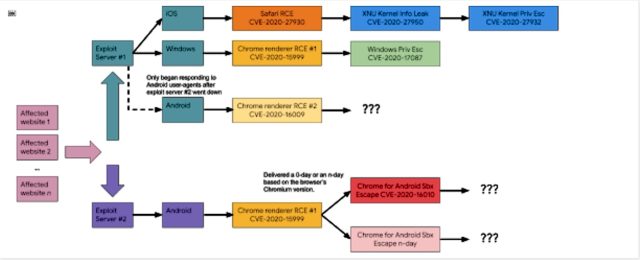

在所有的攻击,百网站重定向游客一个庞大的基础设施,安装不同的利用根据设备和浏览器游客使用。而使用的两台服务器只利用Windows和Android设备,2月后袭击还利用设备运行iOS。下面是它如何工作的图:

皮尔斯先进防御能力构建到前所未有的操作系统和应用程序完全patched-for示例中,Chrome运行在Windows 10和Safari浏览器上运行iOS-was证明的技能之一。另一个证明是集团的大量的零日。谷歌修补程式漏洞攻击者后被利用的Chrome浏览器渲染器今年2月,黑客迅速增加了一个新的代码利用Chrome的V8引擎。

在一个博客周四发表的,石头写道:

漏洞覆盖一个相当广泛的焦点,一个现代JIT脆弱性大型缓存的字体错误。整体利用自己的每一个显示一个专家的理解利用发展和漏洞被利用。在Chrome Freetype的0-day, Project Zero的开发方法是小说。过程如何触发iOS内核漏洞将是不平凡的特权。模糊方法多样且耗时。

总之,谷歌研究人员收集:

- 一次完整的链目标完全修补Windows使用Google Chrome 10

- 连锁两部分针对两个不同的完全修补运行Android的Android设备10使用Google Chrome浏览器和三星,和

- 远端控制设备利用iOS 11 - 13和特权升级利用iOS 13

七个零日:

- cve - 2020 - 15999 -铬Freetype堆缓冲区溢出

- cve - 2020 - 17087 - Windows堆在cng.sys缓冲区溢出

- cve - 2020 - 16009 - Chrome在弃用涡扇地图类型混乱

- Android cve - 2020 - 16010 -铬堆缓冲区溢出

- cve - 2020 - 27930 - Safari任意堆栈读/写通过1型字体

- cve - 2020 - 27950 - iOS XNU内核内存信息披露在mach消息预告片

- cve - 2020 - 27932 - iOS和十字转门内核类型混淆

穿刺防御

利用的复杂链需要突破的防御层内置现代操作系统和应用程序。通常,一系列的利用需要在目标设备上开发代码,代码打破一个浏览器的安全沙箱,和提升特权的代码可以访问敏感的部分操作系统。

周四的文章没有提供详细的组织负责攻击。是特别有趣知道黑客是已知的一个研究小组的一部分,或者如果它是一个前所未有的团队。也会有用信息的人的目标。

使应用程序和操作系统保持最新的重要性,避免可疑网站仍然有效。不幸的是,这些事情将会帮助受害者都砍不为人知的组织。

88年读者评论

这是一个…

脆弱性是一个错误的词(尽管不是全部是有用的在这个方向)和任何足够复杂的代码有一个大量的bug(我个人骄傲的作家的几段代码bug / LoC > 1,尽管那些从未到生产)。操作系统的额外问题没有很多回退(如操作系统提供的)来缓解的问题和高度性能限制,这意味着他们不能用花哨的抽象使这些类型的bug更难让(特别是溢出,使用后免费/初始化之前,等等)。

脆弱性是一个错误的词(尽管不是全部是有用的在这个方向)和任何足够复杂的代码有一个大量的bug(我个人骄傲的作家的几段代码bug / LoC > 1,尽管那些从未到生产)。操作系统的额外问题没有很多回退(如操作系统提供的)来缓解的问题和高度性能限制,这意味着他们不能用花哨的抽象使这些类型的bug更难让(特别是溢出,使用后免费/初始化之前,等等)。

一个漏洞可能不是一个错误;信息泄漏可能是过程完全按照设计的工作,但是它会导致脆弱性。

经典案例是pre-shadow密码。密码散列绝对是提供给所有用户。这是一个漏洞一旦它成为可行的裂纹通过表或足够高的性能,但它不是一个错误的代码。

安全不仅仅是修复bug。

我认为这是外卖,不管你使用什么。如果这群特别感兴趣的是你,他们会给你。

你可能想说所有的浏览器在ios使用Webkit浏览器引擎没有眨眼。

https://www.youtube.com/watch?v=l0WG0B2JYLQ

至少金花鼠,大多数利用服务器端或从这一事实中所有的数据传输清晰。

我猜小田鼠的TLS包装不是问题尽管....

有人能评论一个看似普通的堆缓冲溢出将使一个沙箱逃脱?在我的印象中,攻击者在沙箱中需要妥协沙箱机制本身(通常是一个内核级利用)去打破它。

这是什么意思?像一个全新的方法从一个已知的一个(缓冲区溢出,使用免费后,等)?如果是这样的话,细节请吗?

谢谢,匹配和“2月后8个月内”当他们开始使用它,然后这是一个死的选择,因为大多数的iOS设备修补。

“所以,我们有了这个伟大的所谓web浏览器;但是如果你使用它,然后你的电脑可能被罪犯和间谍。”

注意iOS / iPadOS macOS不使用眨了眨眼。iOS使用WebKit /加入WebCore ( https://webkit.org )和眨眼的叉加入WebCore几年前了。

WebKit /加入WebCore是由苹果和谷歌一起(其中)一段时间(通常苹果主要贡献者)和它来自叉子KHTML / kj,现在很好。

任何真正敏感需要空隙。并不是说那些没有bypassable——但肯定更不容易遭受non-specific-targeted攻击。

最后一次编辑。劉煒在2021年3月18日,星期四的补给点

我认为这是外卖,不管你使用什么。如果这群特别感兴趣的是你,他们会给你。

我听起来像国家攻击者。

只是一个想法。

是的它只能发送一串信息标记允许客户端显示。

之后我升级平台,做了一个新的Windows 10安装我想重置所有不必要的无聊所以我现在下来只是Firefox和uBlock起源,但这有点新闻让我想回到使用Noscript只有少量的白名单脚本可以运行。

之后我升级平台,做了一个新的Windows 10安装我想重置所有不必要的无聊所以我现在下来只是Firefox和uBlock起源,但这有点新闻让我想回到使用Noscript只有少量的白名单脚本可以运行。

我觉得好的只有ublock privacybadger,《旅。

但我认为互联网连接机器“脏”。或主要是不洁净的。我没有敏感代码环境在家里,和是伟大的深度链接攻击人cryptocurrency Sekrits钱包和队和其他重要,但有点过度偷银行帐户信息。

差不多。我曾经能够告诉人们,“让你的反病毒签名,不要点击邮件链接,并避免互联网的狡猾的部分。”Now... you're screwed if an APT group has reason to notice you.

我愿意为飞行汽车贸易网络和机器人女仆。188金宝搏维护

只是一个想法。

如果你有最愚蠢的互联网查看设备,流互联网和商店没有,你只是推迟利用链到服务器。

*假设设备屏幕,硬编码un-updateable罗和一个基本的CPU和少量的内存缓冲流关闭页面上清除或流和关闭。

只是一个想法。

如果你有最愚蠢的互联网查看设备,流互联网和商店没有,你只是推迟利用链到服务器。

*假设设备屏幕,硬编码un-updateable罗和一个基本的CPU和少量的内存缓冲流关闭页面上清除或流和关闭。

是的。薄弱的环节。

在事物的宏大计划——你当地的状态并不是很重要。

提示,。这就是为什么那些网站是有针对性的。但是是不断变化的,每天。

我敢打赌超过1米运行Wordpress,因为通常有超过1米了Wordpress网站每天由于不正确的维护。

一般人放弃或不关心安全。日报,还有一些新问题,释放我们的私人信息或裂缝计算设备。很容易被淹没。

没有简单,总是工作,回答,不幸的是。

另外,大多数人不愿意被计算安全的真相的不便。他们需要机会,因为不使用互联网不是一个选项。

那不是整个zero-trust网络背后的思想吗?还是我把它和你的想法?

“所以,我们有了这个伟大的所谓web浏览器;但是如果你使用它,然后你的电脑可能被罪犯和间谍。”

并使事情变得更好让我们停止构建本机应用程序,构建网站而不是!如果我们做一个本地应用确保基本上就是一个廉价的web浏览器组件的包装器(bug可能比实际的浏览器),显示了我们的web页面。这样我们可以写更少的代码,快速行动,并打破的东西!

这是很好。

因此,即使web浏览器是坚不可摧的,攻击的重点是网站?很难想象“酒吧”的攻击,不涉及违反网站放在第一位。

. .

我的基础假设是,任何连接到互联网有漏洞,你最应该信任的组织,能够解决t软管匆忙。

有人能评论一个看似普通的堆缓冲溢出将使一个沙箱逃脱?在我的印象中,攻击者在沙箱中需要妥协沙箱机制本身(通常是一个内核级利用)去打破它。

如果他们想要更多的人了解认识上的误区攻击和使用它们不仅在网络领域的沙箱我们生活的现实。

只是一个想法。

如果你有最愚蠢的互联网查看设备,流互联网和商店没有,你只是推迟利用链到服务器。

*假设设备屏幕,硬编码un-updateable罗和一个基本的CPU和少量的内存缓冲流关闭页面上清除或流和关闭。

他们用来调用这些事情哑终端连接到主机。但这些同一终端键盘,如果主机不清理输入,用户可能会制造麻烦。我是见证一个大multi-mainframe系统启动,并开始处理主要终端类型“开始”。没有“停止”命令。或者说它是这样认为。你必须手动点击停止按钮在大型机上。当然,最主要的码头运营商有一天,在回答一个问题,显示了VIP客人,他可以类型“停止”,不会出事。哦。

你必须登录或创建一个帐户置评。