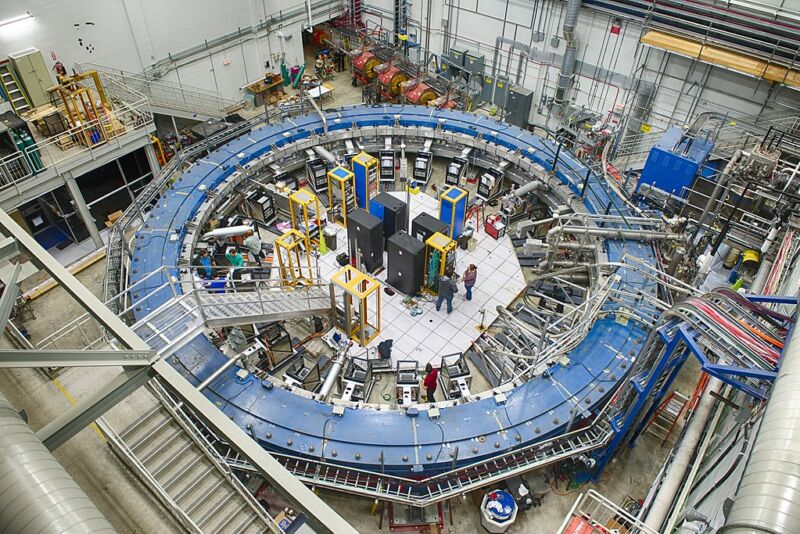

多个不安全的入口点使研究人员能够访问属于费米实验室的数据,费米实验室是一个由美国能源部支持的国家粒子物理和加速器实验室。

本周,安全研究人员罗伯特·威利斯,约翰•杰克逊,杰克逊亨利的樱花的武士一个道德黑客组织分享了他们如何能够染指位于费米实验室的敏感系统和数据的细节。

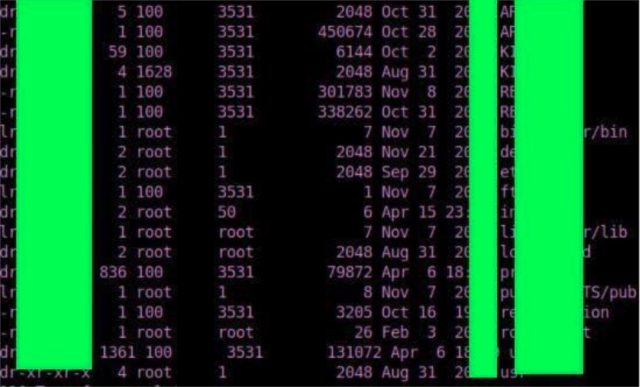

在列举和窥视之后fnal.gov子域使用一般可用的工具,如amass.,dirsearch,nmap,研究人员发现了攻击者可以用来提取专有数据的开放目录,开放港口和无担保服务。

裸机FTP服务器

该服务器公开了费米实验室一个名为“NoVa”的实验的配置数据,该实验涉及到研究中微子在宇宙演化中的作用。

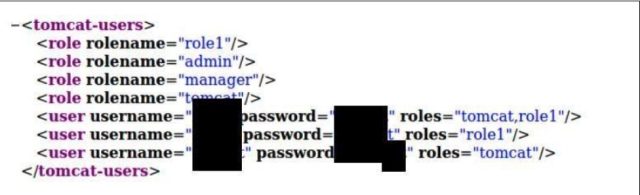

研究人员发现,FTP服务器上的tar.gz文件中包含了Apache Tomcat服务器的明文凭证:

研究人员证实了他们的证明在他们发现的时候是有效的,但停止了进一步的实验,以保持他们的研究工作的道德。

成千上万的文件和项目门票被曝光

同样,在另一组不受限制的子域名中,研究人员发现了超过4500张用于跟踪费米实验室内部项目的门票。其中许多都包含敏感附件和私人通信。

还有另一个服务器运行一个web应用程序,它列出了在不同工作组下注册的用户的全名,以及他们的电子邮件地址、用户id和其他特定于部门的信息。

由研究人员确定的第四个服务器暴露了5,795个文件和53,685个文件条目,而无需任何身份验证。

樱花武士研究员威利斯在接受Ars采访时表示:“我很惊讶,一个拥有超过5亿美元预算的政府机构竟然有这么多安全漏洞。”“我不相信在这次行动之后,他们甚至连最基本的计算机安全都没有了,这足以让你夜不能寐。”我不希望一个恶意的行为者窃取重要数据,这些数据的生产花费了美国数亿美元,同时也留下了操纵设备的可能,可能产生严重影响。”

严重缺陷迅速解决

威利斯,杰克逊和亨利的研究活动与费米实验室的漏洞披露政策。费米实验室很快对研究人员的最初报告做出了回应,并迅速将这些细菌压碎。

“费米以快速和积极的方式管理关于调查结果的互动。他们没有质疑我们脆弱性的真实性,并立即挖掘和修补 - 承认紧迫感,”杰克逊说。“我们第一次认为我们有关于一个国家威胁演员获取这一数据的可能性,特别是因为Fermilab在突破性科学研究上工作并不奇怪。“

“我们知道我们必须迅速行动并通知费米实验室。尽管如此,看到我们如此轻松地获取敏感数据,包括科学设备和服务器的凭据,仍然感到疯狂。”

在美国多家联邦机构继续成为网络攻击目标之际,一家美国政府资助的国家实验室发现了严重的安全漏洞,而这些漏洞很容易被利用。

就在上周,农业研究所的报告威胁演员可能通过脉冲连接安全的VPN漏洞潜在地攻击了至少五个美国政府机构。另外,联邦调查局正在调查勒索软件运营商的勒索企图在华盛顿特区的大都会警察局费米实验室拒绝置评。

研究人员的详细发现与该研究提供在他们的博客。

Ax Sharma是一名安全研究员、工程师和记者,在领先的出版物上发表文章。他的专长在于恶意软件研究、逆向工程和应用程序安全。他是OWASP基金会和英国记者协会的活跃社区成员。

59岁的读者评论

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

我认为这是问题的一部分。

抛开实际的漏洞不谈,这听起来像是一个成功的故事。人们提出了关注,像优秀的科学家一样,费米实验室认真对待它们,进行调查,同意这些发现,并为它们进行修正。

你可以说“这是一个重要的政府机构”,你可以告诉人们“锁定它”,你可以试着强迫每个人付出额外的努力来确保一切安全。但这对这些人来说并不是天生的。

他们把票据系统和用户列表放在一个相当开放的内部服务器上,因为这是确保每个需要访问的人都能获得它的最简单的方法。不应该有访问权限的人获得访问权限的风险是抽象的、远程的,而且可能不是什么大不了的事。那些本应该有机会的人被拒之门外的风险,会对完成工作产生直接、明显、痛苦的影响。

他们硬编码这些Tomcat凭据,因为他们可以在1分钟内完成,让它运行,然后回到有趣的工作,而寻找知道更安全的方法需要花费时间的人。

每次有安全漏洞我们都要检查一遍。有些人在整个职业生涯中都在寻找IT安全漏洞,他们会说:“哦,天哪,这太糟糕了,没人知道如何做安全!”然后那些试图完成工作的人会说:“是的,我们欣赏安全的价值,但是(a)我们没有专门的工作人员来做这方面的工作,(b)可能存在的漏洞太多了,如果没有专门的工作人员,我们甚至不可能学会如何去弥补它们,(c)你在说‘解决这个问题’,让我们的工作更难做,让资金从本来就不足的领域流失。”

我们不需要一个接一个的白帽组织指出大型组织可能存在安全漏洞。我们已经知道了这一点,我们也知道手写测试和写作是获得标题的简单方法。我们需要那些“白帽”们去做的是想出办法来轻松快速地修复这些安全漏洞,同时又不妨碍依赖这些系统的每个人的工作。这是困难的。但这更有帮助。

你可以说“这是一个重要的政府机构”,你可以告诉人们“锁定它”,你可以试着强迫每个人付出额外的努力来确保一切安全。但这对这些人来说并不是天生的。

那就雇一个自然的人,而不是让你的高功率激光研究人员站在你的web服务器和票务系统上,然后抱怨“安全对我来说不是自然的,我是一个开放的研究人员,我很难过”?

这是费米实验室,不是布朗博士的车库。如果您有IT资产,请在IT人员中进行预算。

最后一次编辑瓦拉吉亚2021年5月6日周四12:59

优秀的软件工程师。通常薪水更高,可能更有趣(冰箱里的啤酒等),更少的繁文缛节,更少的官僚。您需要有才能的软件工程师来提供良好的安全性(devops和系统管理员也是如此)。或者你需要一个小范围,带有简单的设置和封闭的系统。

例如:公共文档服务器上的公共文档是公开的?震惊!同样:是的,您可以在公共场所的票证上查看票据[一些项目甚至从现场托管到GitHub - 甚至更好。]这是一个_good_的东西,即他们的软件尽可能多的软件;希望基于本安全报告,一些事情已经纠正和私密。

报告像开源项目上的可观看票数的东西是有点耸人听闻的:真正的问题是,许多门票不应该公开?听起来它不止一个,但绝对不到4,500。

对于任何想要与世界分享他们正在做什么的公司或实验室来说,要跟上所有用户的进度并确保他们应用了适当的权限或没有将他们的密码上传到git repo是极其困难的。希望实验室继续努力,平衡公众与私人之间的关系,而不是下意识地切断所有的渠道……

虽然我同意这种观点,但我认为,考虑到过去几年事态升级的速度,每年一次还不够频繁。也许是每年对所有事情进行一次大规模的意外审计,每月检查更新、补丁和内部安全审计程序,如果出现任何轻微的错误,就会触发额外的全面审计,或者在严重的安全威胁已经打了补丁的情况下,以确保所有补丁都已正确应用。罚款和制裁应迅速对企业利润征收(100%的年收入,可能永远不会被征收,但将是一个巨大威胁)高管,也未能及时安全的基础设施,最严重的罪犯被禁止任何公司的执行官长达20年。

我认为这可能是最重要的行动,以引起他们的注意。

我认为这是问题的一部分。

如果IS/IT能帮助完成任务而不是阻碍它,那么它的影子就不存在了。

如果有更简单的方法,没人会这么做。只有当障碍物太高时,人们才会开始挖隧道,而不是使用门。

你可以说“这是一个重要的政府机构”,你可以告诉人们“锁定它”,你可以试着强迫每个人付出额外的努力来确保一切安全。但这对这些人来说并不是天生的。

他们把票据系统和用户列表放在一个相当开放的内部服务器上,因为这是确保每个需要访问的人都能获得它的最简单的方法。不应该有访问权限的人获得访问权限的风险是抽象的、远程的,而且可能不是什么大不了的事。那些本应该有机会的人被拒之门外的风险,会对完成工作产生直接、明显、痛苦的影响。

他们硬编码这些Tomcat凭据,因为他们可以在1分钟内完成,让它运行,然后回到有趣的工作,而寻找知道更安全的方法需要花费时间的人。

每次有安全漏洞我们都要检查一遍。有些人在整个职业生涯中都在寻找IT安全漏洞,他们会说:“哦,天哪,这太糟糕了,没人知道如何做安全!”然后那些试图完成工作的人会说:“是的,我们欣赏安全的价值,但是(a)我们没有专门的工作人员来做这方面的工作,(b)可能存在的漏洞太多了,如果没有专门的工作人员,我们甚至不可能学会如何去弥补它们,(c)你在说‘解决这个问题’,让我们的工作更难做,让资金从本来就不足的领域流失。”

我们不需要一个接一个的白帽组织指出大型组织可能存在安全漏洞。我们已经知道了这一点,我们也知道手写测试和写作是获得标题的简单方法。我们需要那些“白帽”们去做的是想出办法来轻松快速地修复这些安全漏洞,同时又不妨碍依赖这些系统的每个人的工作。这是困难的。但这更有帮助。

我同意。除此之外,许多FNAL项目是基础科学(中微子和粒子物理)项目。基础科学的人,包括我自己,通常并不关心数据被盗,因为……你打算怎么处理它?当然,你可以抢先报道,但那样会暴露你的身份不值得为此去坐牢。如果这些数据还没有公布,那也很可能会公布,而且也没有多少数据最终不会公开。

特别是这条线,可能会惹恼很多实验人员,因为现在能源部的黄铜会要求他们关闭,即使你可能会找到很多关于他们配置的细节,如果你仔细看他们的仪表文件的话。另外,如果你刚刚给其中一个pi发了一封邮件,说你是一个现象学家,想研究一些奇异的BSM模型的影响,他们通常会很乐意提供帮助。

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

是的,尽管有“政府实验室”的观念,费米实验室有着非常开放的悠久传统,他们的数据中没有什么是不给任何人的——他们只做纯研究。凭据和电子邮件权限,这是一个问题,但他们马上就去解决了,

最后一次编辑Peevester2021年5月6日星期四下午1:28

编辑:只是偷窥者的偷窥者

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

没错,尽管人们认为费米实验室是“政府实验室”,但费米实验室有着非常开放的悠久传统,他们的数据中没有什么是不给任何询问的人的。凭据和电子邮件权限,这是一个问题,但他们马上就去解决了,

精确地;我认为这里所指出的很多都不是问题,除了凭据的问题。您认为安全研究人员会在Ornl或其他东西中戳戳,而不是专注于大多数在未分类的基础科学上工作的实验室,并且开放是Modus Operandi的一部分。

编辑:语法

最后一次编辑isparavanje在5月6日星期四,2021年3:27

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

我认为我们需要连接设备的安全规范,就像我们有建筑和汽车法规和法律一样。不过,它需要定期更新。

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

没错,尽管人们认为费米实验室是“政府实验室”,但费米实验室有着非常开放的悠久传统,他们的数据中没有什么是不给任何询问的人的。凭据和电子邮件权限,这是一个问题,但他们马上就去解决了,

精确地;我认为这里所指出的很多都不是问题,除了凭据的问题。你可能会认为,安全研究人员会在ORNL或其他什么地方研究,而不是专注于一个主要从事非机密基础科学的实验室,开放是其惯常做法的一部分。

“哦,不!他们拿走了我们的中微子密码!谢天谢地,我们没有记录我们的代码,否则他们会抢了我们的报纸!”

虽然我同意这种观点,但我认为,考虑到过去几年事态升级的速度,每年一次还不够频繁。也许是每年对所有事情进行一次大规模的意外审计,每月检查更新、补丁和内部安全审计程序,如果出现任何轻微的错误,就会触发额外的全面审计,或者在严重的安全威胁已经打了补丁的情况下,以确保所有补丁都已正确应用。罚款和制裁应迅速对企业利润征收(100%的年收入,可能永远不会被征收,但将是一个巨大威胁)高管,也未能及时安全的基础设施,最严重的罪犯被禁止任何公司的执行官长达20年。

我认为这可能是最重要的行动,以引起他们的注意。

PCI只每年检查一次,所以我才这么做。但是,是的,在进行审计并对漏洞进行评级和报告之后,应该根据漏洞的严重程度(以及在环境中寿命的延长),每天/每周/每月对其进行跟踪,如果继续不进行补救,则应处以惩罚性罚款和收费。

更敏感的部分可能应该更频繁地进行测试,但是除非发现新的漏洞或对系统进行了更改,否则我不认为后续测试需要在组织范围内进行。这将是繁重和昂贵的;只需要做一个增量检查,看看有什么改变/是新的,然后保持滚动,直到下一次全面审计。

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

我认为我们需要连接设备的安全规范,就像我们有建筑和汽车法规和法律一样。不过,它需要定期更新。

至少对于已经以福明群和FEDRAMP要求存在的联邦资助项目。当然,努力部分是让项目遵循它们。

我认为这是问题的一部分。

如果IS/IT能帮助完成任务而不是阻碍它,那么它的影子就不存在了。

如果有更简单的方法,没人会这么做。只有当障碍物太高时,人们才会开始挖隧道,而不是使用门。

在ES&H/Safety中也有类似的情况。把“正确”的方式变成“最简单”的方式,大多数人都会选择“正确”的方式。照章办事往往是一种可怕的痛苦。

我很惊讶费米实验室没有做持续的网络扫描。这通常是能源部网络安全计划的一部分。诗给你。

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

没错,尽管人们认为费米实验室是“政府实验室”,但费米实验室有着非常开放的悠久传统,他们的数据中没有什么是不给任何询问的人的。凭据和电子邮件权限,这是一个问题,但他们马上就去解决了,

精确地;我认为这里所指出的很多都不是问题,除了凭据的问题。你可能会认为,安全研究人员会在ORNL或其他什么地方研究,而不是专注于一个主要从事非机密基础科学的实验室,开放是其惯常做法的一部分。

“哦,不!他们拿走了我们的中微子密码!谢天谢地,我们没有记录我们的代码,否则他们会抢了我们的报纸!”

不!

可访问性并不构成安全问题,因为许多机构提供免费数据。例如,人类基因组的副本(堆,堆数据(如果你知道在哪里看)在这里:

ftp.ncbi.nlm.nih.gov /基因组/ / GCF / 000/001/405 / GCF_000001405.39_GRCh38.p13 /

与匿名登录一起使用可怕的信息和发送电子邮件作为密码的请求:

尝试165.112.9.230……

已连接到ftp.ncbi.nlm.nih.gov(165.112.9.230)。

220 -

此警告横幅提供隐私和安全通知一致

用于访问的适用联邦法律、指令和其他联邦指南

这个政府系统,包括所有附属的设备/储存媒体

这个系统。该系统仅供政府授权使用。

未经授权或不当使用本系统是被禁止的,并可能导致

纪律处分和/或民事和刑事处罚。任何时候,为了

任何合法的政府目的,政府可能会监测,记录和审核

您的系统使用和/或拦截、搜索和获取任何通信或数据

过期或存储在该系统上。因此,你没有合理

期望他们的隐私。任何通信或数据传输或存储在此

系统可以披露或用于任何合法的政府目的。

220 FTP服务器已就绪。

名称(ftp.ncbi.nlm.nih.gov: xxxxx):匿名的

331匿名登录ok,发送您完整的电子邮件地址作为您的密码

密码:

允许匿名访问,应用限制

远程系统类型为UNIX。

使用二进制模式传输文件。

ftp >

你可以说“这是一个重要的政府机构”,你可以告诉人们“锁定它”,你可以试着强迫每个人付出额外的努力来确保一切安全。但这对这些人来说并不是天生的。

那就雇一个自然的人,而不是让你的高功率激光研究人员站在你的web服务器和票务系统上,然后抱怨“安全对我来说不是自然的,我是一个开放的研究人员,我很难过”?

这是费米实验室,不是布朗博士的车库。如果您有IT资产,请在IT人员中进行预算。

我同意,但更容易说那么做。

雇用它的人知道他们正在做的事情,并且知道如何解决这些问题而不转向Mordac预防,并且可以作为团队的一部分工作,是*硬*。这不仅仅是一个薪水尺度;周围没有足够的好处涵盖需要它们的所有组织。此外,所涉及的技能和知识是如此专注,所以奥术,即人力资源无法逼真地评估能力;只有人们才能这样做。

仅在美国,10人以上的公司就有270万家。其中15,000家是“大型企业”,拥有完整的IT部门,支持1000多名员工。再加上可能有10万个具有重大IT需求的公共部门实体。

除了几百个最大的公司之外,他们中的每一个人都在它的前面或过度劳累,那些确实雇用雇用的人并不一定最终与实际上可以找到和修复未被诠释的人安全漏洞;他们通常太忙了,投入了业务危急的火灾。新的人通常对高级安全性的东西无用。需要多年的实践经验来学习足够的是一个有价值的贡献者。

这个问题贯穿整个经济。克隆的几十万册的Bruce Schneier飞船企业运输车故障,或给几十万奖学金有前途的青少年花10 - 15年窃听和测试和修补not-yet-extant IT安全培训计划,我不知道——如果有的话——是可能的解决方案。

这里的威胁风险似乎很低,“私有”这个词被夸大了。

这里的威胁风险似乎很低,“私有”这个词被夸大了。

我的意思是,如果他们有面向公众的网络服务器,上面有“管理员/密码”,你凭什么认为他们有员工的社会安全号码,人力资源记录,以及任何形式的背景调查?

在我看来,同样“面向所有人的开放标准和免费数据”的研究人员——他们珍视研究成果和信息的自由学术交流——可能同时不会对在六个州以他们的名义开设银行账户的想法特别开放。

真的吗?因为我的经验是,政府科学家在安全问题上有和其他人一样的盲点/弱点。它被视为一种烦恼和花费,而不是一个积极的目标。你会像往常一样抱怨所有的钱都浪费在安保上了可以用于真正的科学研究吗!

我的意思是,鉴于这类文章的频率,很明显几乎没有人把安全当回事。

我们可以估计得更好。认真对待安全的那一组人,按认真程度排序是:

0)美国国家安全局及其同行

1)恶意实体

2)安全服务提供商

3)专门受雇做安全工作的部分IT人员

4)有兴趣的人,比如Ars的文章读者。

5)其他信息技术

这使得99.9999%以上的人和企业对它毫无兴趣。

这里的威胁风险似乎很低,“私有”这个词被夸大了。

我的意思是,如果他们有面向公众的网络服务器,上面有“管理员/密码”,你凭什么认为他们有员工的社会安全号码,人力资源记录,以及任何形式的背景调查?

在我看来,同样“面向所有人的开放标准和免费数据”的研究人员——他们珍视研究成果和信息的自由学术交流——可能同时不会对在六个州以他们的名义开设银行账户的想法特别开放。

大多数人在工作电脑上没有银行账号。然而,标准做法是把社会保险号写在简历上,简历会在求职申请中发放,有时还会发布在网站上。

公立大学教师的薪资信息是公共信息,可以在互联网上免费获取。

由于公共机构中的学者透明度要求,法律必须访问大量信息。

听起来好像他们有一些服务器应该被保护,但没有。但大多数暴露的信息都是旨在自由分享的信息。

在政府资助的研究中,什么都得到微薄的报酬是意料之中的事。人们从事政府资助的研究并不是为了致富。在超导超级对撞机被取消后,一些受过训练的物理学家决定去华尔街工作。他们赚了更多的钱(通过实施基于算法的交易,很可能促成了闪电崩盘和大萧条)。

如果你是一个IT人士,想要做出贡献,你可能会进入政府部门。但如果你想要一份舒适的薪水,公共部门不是你该去的地方。政客们喜欢批评“往问题上砸钱”,说“计算机安全不是基础设施”。如果你不喜欢,就用不同的方式投票。

此外 - 不要施放遮阳篷对费米尔工程团队的计算机技能。那些人是真正的交易,然后是一些。

最后一次编辑Peevester2021年5月6日星期四下午3:34

虽然我同意这种观点,但我认为,考虑到过去几年事态升级的速度,每年一次还不够频繁。也许是每年对所有事情进行一次大规模的意外审计,每月检查更新、补丁和内部安全审计程序,如果出现任何轻微的错误,就会触发额外的全面审计,或者在严重的安全威胁已经打了补丁的情况下,以确保所有补丁都已正确应用。罚款和制裁应迅速对企业利润征收(100%的年收入,可能永远不会被征收,但将是一个巨大威胁)高管,也未能及时安全的基础设施,最严重的罪犯被禁止任何公司的执行官长达20年。

我认为这可能是最重要的行动,以引起他们的注意。

PCI只每年检查一次,所以我才这么做。但是,是的,在进行审计并对漏洞进行评级和报告之后,应该根据漏洞的严重程度(以及在环境中寿命的延长),每天/每周/每月对其进行跟踪,如果继续不进行补救,则应处以惩罚性罚款和收费。

更敏感的部分可能应该更频繁地进行测试,但是除非发现新的漏洞或对系统进行了更改,否则我不认为后续测试需要在组织范围内进行。这将是繁重和昂贵的;只需要做一个增量检查,看看有什么改变/是新的,然后保持滚动,直到下一次全面审计。

听起来可以接受!

好吧,我会的。

所以他们假的联络信号,然后我们建立接触机器,第一个被马修·麦康纳摧毁,然后我们发送朱迪·福斯特与第二个机器在日本一个假的位置,甚至不是居住,她死于真空的空间?

这是关于恐怖的规模,但我们面临的极其电影危险吗?

你可以说“这是一个重要的政府机构”,你可以告诉人们“锁定它”,你可以试着强迫每个人付出额外的努力来确保一切安全。但这对这些人来说并不是天生的。

那就雇一个自然的人,而不是让你的高功率激光研究人员站在你的web服务器和票务系统上,然后抱怨“安全对我来说不是自然的,我是一个开放的研究人员,我很难过”?

这是费米实验室,不是布朗博士的车库。如果您有IT资产,请在IT人员中进行预算。

我没有在费米实验室工作过,所以我不知道那里是不是这样,但在这些实验室,资金通常是给项目的,而不是实验室,像it,办公室,行政支持等都是作为“间接费用”支付给每个项目。这不会刺激添加新的支持成本。它要么侵蚀了研究资金,要么增加了资金请求的最高价,这导致人们担心失去竞争性的资助或其他资助。如果这是机密研究,那就很容易推销了。但是对于商业价值不大的基础研究来说,说服资金来源为IT再增加10%是必要的开支而不是浪费钱是很难的。尤其是当那些占据头条的国会议员们等着宣称你的全部拨款只用于一小部分时,这听起来很傻。

编辑补充:当我看到标题时,我的第一个想法是“那里没有惊喜,大部分它可能被一个旋转的毕业生推出,他们需要让它足够工作,以便他们做他们真实的工作工作。”

你必须登录或创建一个帐户置评。